En los últimos años la conectividad de dispositivos y el grado de digitalización de las compañías se ha disparado. Lamentablemente el cibercrimen también. Si bien los ataques de ransomware han vuelto a ser noticas tras el sufrido por el SEPE. Menos mediático, en España, ha sido la noticia de las vulnerabilidades y campaña de hacking en servidores de Microsoft Exchange.

La cronología de ciberataques en nuestro país, grandes y pequeños es ya casi tan amplia y épica como el Multiverso Marvel. Todo esto nos puede hacer pensar que igual no estamos del todo bien preparados. Lo cierto es que aún queda camino por recorrer.

Pese a los avances en materia de ciberseguridad, los ‘malos’, es decir, los cibercriminales, no han dejado de invertir en mejorar sus técnicas y herramientas para conseguir sus objetivos, ya sean la disrupción, el robo de información o el ciberfraude. Tengamos algo claro: el cibercrimen es un negocio multimillonario.

Y mientras, los ‘buenos’ buscamos un equilibrio presupuestario ya sea mediante factores de riesgo, probabilidad de ocurrencia e impacto, o alineando el apetito de inversión en ciberseguridad con la estrategia del negocio y de Tecnologías de la Información (TI).

Para mejorar nuestra posición es indispensable que adoptemos un cambio de mentalidad, tan simple como movernos de “¿Nos puede afectar un ransomware?” hacia “¿Cómo respondemos ante un ransomware?”.

En un entorno como el actual es clave interiorizar -en todos los niveles de la organización- la inevitabilidad de los riesgos para apostar por la acción y la inversión adecuada.

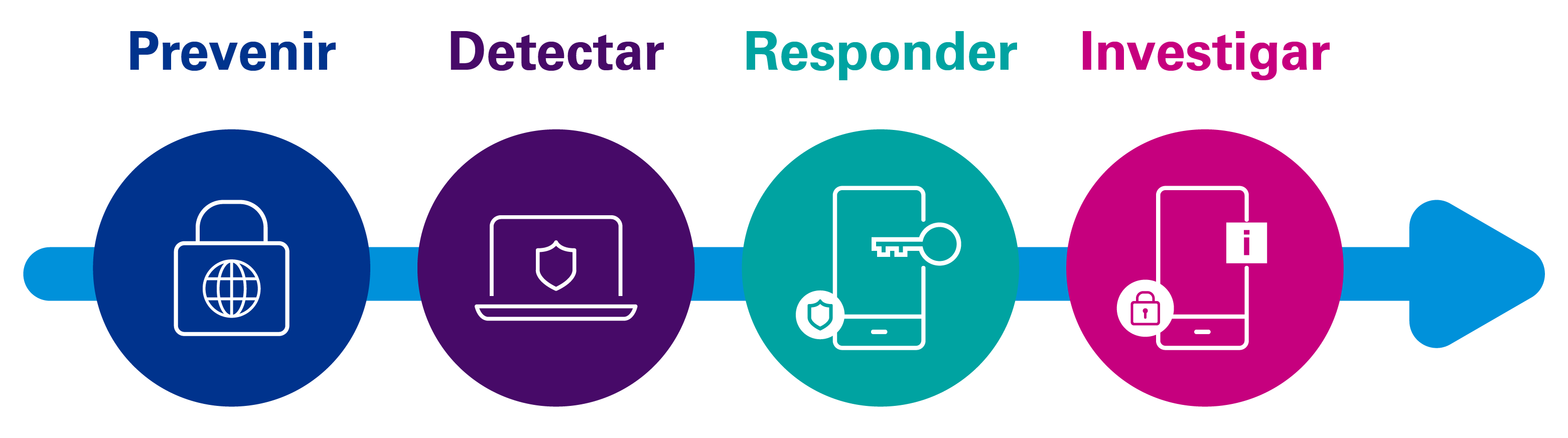

A través de este artículo, desgranaremos puntos de mejoras esenciales para mejorar nuestra postura ante el cibercrimen. Evitaremos hablar de Prevención, porque ya hemos hablado de ello en anteriores artículos. Nos enfocaremos en el último bastión: la Respuesta e Investigación.

Dejaremos claro que no nos vale solo contar con medidas que traten de evitar que suframos un ciberataque. Para reducir su impacto inmediato, riesgo de recurrencia, cuantificar el daño y cumplir adecuadamente ante clientes, inversores, reguladores y terceros debemos de invertir en capacidades de Respuesta e Investigación.

La fortaleza en la Respuesta, o Incident Response en inglés, es fundamental para reducir el tiempo de duración del ciberincidente y -por ende- sus posibles consecuencias.

Por ejemplo, el ransomware primordialmente causa disrupción a tu negocio. Tus datos y sistemas son cifrados, incapacitando el acceso a ellos. Seas una empresa de logística, de retail o una aseguradora, cada minuto off-line afecta directamente tus objetivos de negocio: recibir/enviar un paquete, vender un producto o capturar una reclamación.

Por otro lado, podemos consideremos un robo de datos de carácter personal. Este afectará, primordialmente, a tus obligaciones de cumplimiento. En el caso de la RGPD, en escasas 72 horas deberás de haber iniciado el proceso de notificación a la AEPD.

Siendo el factor tiempo tan importante, debemos aceptar la necesidad de invertir en un plan y capacidad de Respuesta que nos permita ser ágiles y eficientes a la hora de afrontar un ciberataque.

En nuestra experiencia recomendamos tomar en cuenta cuatro aspectos:

Una cuestión que se resume en la máxima de que no se puede acabar una maratón sin entrenar o sin siquiera tener zapatillas. Los planes de respuesta ante un ciberataque no pueden ser estáticos o probarse únicamente cuando se necesiten. No podemos olvidar que los atacantes cambian de tácticas, técnicas y procedimientos (TTP) continuamente, por lo que los planes de respuesta deben adaptarse.

Algunas preguntas a las que las organizaciones deben dar respuesta son:

Dar respuesta a un ciberincidente va más allá de una cuestión técnica del departamento de sistemas o de seguridad. Implica el trabajo conjunto y coordinado de diferentes áreas, desde IT, seguridad, comunicación, auditoría interna y asesoría jurídica; además de proveedores especialistas en Incident Response y Forensic.

De este modo, las empresas deben preguntarse cuestiones como quién está encargado de coordinar los equipos o si conocen bien sus responsabilidades y tareas.

Es crucial disponer de planes de comunicación, tanto internos, para que los profesionales y usuarios sepan qué está sucediendo y evitar posibles daños mayores, como externa hacia clientes, proveedores, inversores o reguladores.

Los riesgos asociados a una mala comunicación ante un incidente incluyen aspectos tan relevantes como la reputación. Por ello, es indispensable cuestionarse aspectos como:

Cuando un incidente tiene lugar se deben tomar decisiones rápidamente. Por ejemplo, cortar comunicaciones con terceros para contener la propagación de malware. Pero, por muy bien justificadas que estén este tipo de acciones desde el punto de vista técnico, es crucial dar respuesta a cuestiones como: ¿quién puede decidir qué? ¿Cuál es el impacto comercial o legal de las decisiones? ¿Está el Consejo informado?

Con estos puntos de mejora en marcha afrontaremos con mayor certidumbre la Respuesta ante el incidente, evitando dar pasos en falso que puedan empeorar la situación.

Con la Respuesta en movimiento y el ciberataque contenido pasamos a la explorar la fase de Investigación.

Cuando se afronta un ciberataque, no todas las empresas apuestan por la fase de Investigación ya sea en paralelo a la recuperación de las operaciones o con posterioridad al incidente.

En la Investigación encontramos a la Informática Forense, o Digital Forensics en inglés, una actividad que nos permite recuperar, preservar y analizar evidencias digitales.

Esta disciplina, en plena ebullición, nos permite conocer en mayor detalle las técnicas y herramientas empleadas por el atacante, identificando los puntos de entrada y salida que usaron en nuestra red, o analizando el malware para comprender su comportamiento y poner en marcha contramedidas adicionales.

En la actualidad, el sector bancario lidera la incorporación de esta práctica, marcando su desarrollo. También se observa una confluencia entre la gestión de incidentes y la disciplina anti-fraude, donde el informático forense juega un papel indispensable de apoyo a las áreas de Legal y de Sistemas.

Para mejorar el área de Digital Forensics, la clave pasa por su incorporación en el ciclo de la estrategia de ciberseguridad como un pilar más. Además, hay que tener en cuenta otras áreas de mejora:

Es importante tener en cuenta que acciones como apagar correctamente un ordenador vs. desenchufarlo afecta gravemente al tipo de evidencias que se pueden obtener de este.

La empresa debe cuestionarse aspectos como: ¿están identificados los requerimientos forenses para cada tipo de incidente?, ¿Cuáles son las fuentes de información y dónde están? o ¿existe capacidad técnica -personas y herramientas- para llevar a cabo estas tareas?

Para mejorar esta área debemos dar respuesta a: ¿qué actividades se registran?, ¿con qué frecuencia?, ¿cómo se protege la información?, o ¿se puede acceder de forma eficaz?

La capacidad de dar respuesta a cada una de estas preguntas clave mejorará significativamente el nivel de preparación forense digital de nuestra empresa. Facilitar las tareas de Investigación Informático Forense nos permite reducir numerosos riesgos, que van desde los despidos improcedentes a la atribución de responsabilidades, o incluso la imposición de multas.

Es difícil hacer frente al cibercrimen, más aún si lo intentamos solos. Afortunadamente existen modelos de servicio para mejorar nuestra capacidad de Respuesta e Investigación, sobre todo en casos complejos.

Mediante una cobertura aseguradora de ciberriesgo o un modelo de retainer puedes acceder a recursos especializados en Digital Forensics & Incident Response (`DFIR´) o Abogados, bajo demanda urgente.

Acceder a este tipo de recursos especialistas, que rápidamente puedan asesorarte sobre la marcha, puede reducir el impacto del ataque substancialmente. En nuestra experiencia, los roles que estos especialistas pueden asumir oscilan entre asesorar o validar acciones/recomendaciones técnicas o legales; o asumir un rol directamente para la ejecución de tareas específicas en la Respuesta.

Desde el punto de vista de la Investigación, la independencia del especialista juega un papel importantísimo, en particular si existe la posibilidad de reclamaciones a/por terceros.

El nuevo contexto por los cambios de la crisis del covit y el incremento del teletrabajo como el avance galopante de la tecnología, multiplicó el riesgo de ocurrencia de ciberdelitos por las cantidades de conexiones remotas muchas de ellas no necesariamente corporativas, así como también el uso de líneas abiertas carentes de seguridad y la diversidad de los dispositivos que se conectan con la infraestructura de las empresas para sus actividades. Es una recurrente de riesgos como una vulneración o filtración de la información corporativa e institucional de la cartera de clientes de cualquier organización. Sin embargo en el presente artículo es importante no dejar de mencionar que la gestión de riesgos y los sistemas de prevención serian de poco éxito si su soporte de hardware o infraestructura tecnológica es obsoleta o deficiente, y ello es de alta incidencia en las organizaciones gubernamentales, como también empresariales que carecen de planeamiento y una gestión estratégica oportuna que le permitan contar con los recursos e infraestructura adecuada que requiere la tecnología de hoy, así como el personal competente con experiencia no solo en tecnologías de información sino en gestión, administración y toma de decisiones, con participación estratégica del talento senior que da el equilibrio y madurez en la gestión.